| 内网渗透(一) | 您所在的位置:网站首页 › uu tap-win32 adapter › 内网渗透(一) |

内网渗透(一)

|

一、查询网络配置

ipconfig /all

Windows IP 配置 主机名 . . . . . . . . . . . . . : *** 主 DNS 后缀 . . . . . . . . . . . : 节点类型 . . . . . . . . . . . . : 混合 IP 路由已启用 . . . . . . . . . . : 否 WINS 代理已启用 . . . . . . . . . : 否 DNS 后缀搜索列表 . . . . . . . . : www.tendawifi.com //可以看出,本局域网使用了腾达路由器 以太网适配器 以太网 2: 媒体状态 . . . . . . . . . . . . : 媒体已断开连接 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : Realtek PCIe GBE Family Controller #2 物理地址. . . . . . . . . . . . . : 00-E0-4C-88-B1-87 DHCP 已启用 . . . . . . . . . . . : 是 自动配置已启用. . . . . . . . . . : 是 // 根据描述,查到这里是本地网卡注册了两遍,就没查到更多了。希望有大佬能解释解释。 以太网适配器 Npcap Loopback Adapter: 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : Npcap Loopback Adapter 物理地址. . . . . . . . . . . . . : 02-00-4C-4F-4F-50 DHCP 已启用 . . . . . . . . . . . : 是 自动配置已启用. . . . . . . . . . : 是 本地链接 IPv6 地址. . . . . . . . : fe80::f4b9:c133:f61b:9fc4%27(首选) 自动配置 IPv4 地址 . . . . . . . : 169.254.159.196(首选) 子网掩码 . . . . . . . . . . . . : 255.255.0.0 默认网关. . . . . . . . . . . . . : DHCPv6 IAID . . . . . . . . . . . : 755105868 DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-28-55-7E-90-00-E0-4C-88-B1-87 DNS 服务器 . . . . . . . . . . . : fec0:0:0:ffff::1%1 fec0:0:0:ffff::2%1 fec0:0:0:ffff::3%1 TCPIP 上的 NetBIOS . . . . . . . : 已启用 /* 这个是Windows下的环回网卡,用于抓取数据包,一般会随着wireshark自动安装。 配置成同网段的IP或者其他网段的IP都可以.本机都能ping通. microsoft loopback adapter就是安装在本机上的一块虚拟网卡,它跟本机上的其它物理网卡、和物 理网卡连接的网络是没有关系的,你可以理解成这块网卡上的网线接到了另外一个空白网络。 它的作用仅仅是用来给那些需要本机配置有网络的服务程序调试用,它不能与实体网络进行通信。 */ 无线局域网适配器 本地连接* 1: 媒体状态 . . . . . . . . . . . . : 媒体已断开连接 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : Microsoft Wi-Fi Direct Virtual Adapter 物理地址. . . . . . . . . . . . . : 18-26-49-9C-80-61 DHCP 已启用 . . . . . . . . . . . : 是 自动配置已启用. . . . . . . . . . : 是 //用于发散移动热点的网卡 无线局域网适配器 本地连接* 2: 媒体状态 . . . . . . . . . . . . : 媒体已断开连接 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : Microsoft Wi-Fi Direct Virtual Adapter #2 物理地址. . . . . . . . . . . . . : 1A-26-49-9C-80-60 DHCP 已启用 . . . . . . . . . . . : 是 自动配置已启用. . . . . . . . . . : 是 //同上,用于发散移动热点的网卡。 #2 说明这也是注册了两遍。 至于为什么会被注册两次,没有查到。后面理解了再补上吧。 以太网适配器 VMware Network Adapter VMnet1: 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : VMware Virtual Ethernet Adapter for VMnet1 物理地址. . . . . . . . . . . . . : 00-50-56-C0-00-01 DHCP 已启用 . . . . . . . . . . . : 否 自动配置已启用. . . . . . . . . . : 是 本地链接 IPv6 地址. . . . . . . . : fe80::613d:5199:530b:84d9%21(首选) 自动配置 IPv4 地址 . . . . . . . : 169.254.132.217(首选) 子网掩码 . . . . . . . . . . . . : 255.255.0.0 默认网关. . . . . . . . . . . . . : DHCPv6 IAID . . . . . . . . . . . : 1006653526 DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-28-55-7E-90-00-E0-4C-88-B1-87 DNS 服务器 . . . . . . . . . . . : fec0:0:0:ffff::1%1 fec0:0:0:ffff::2%1 fec0:0:0:ffff::3%1 TCPIP 上的 NetBIOS . . . . . . . : 已启用 //vmwork station 的 虚拟网卡、 打开vmwork stating,上方选项栏--> 编辑 --> 编辑网络配置 能看到更相信的信息。 以太网适配器 VMware Network Adapter VMnet8: 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : VMware Virtual Ethernet Adapter for VMnet8 物理地址. . . . . . . . . . . . . : 00-50-56-C0-00-08 DHCP 已启用 . . . . . . . . . . . : 否 自动配置已启用. . . . . . . . . . : 是 本地链接 IPv6 地址. . . . . . . . : fe80::1525:4909:1aaa:e826%4(首选) 自动配置 IPv4 地址 . . . . . . . : 169.254.232.38(首选) 子网掩码 . . . . . . . . . . . . : 255.255.0.0 默认网关. . . . . . . . . . . . . : DHCPv6 IAID . . . . . . . . . . . : 1040207958 DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-28-55-7E-90-00-E0-4C-88-B1-87 DNS 服务器 . . . . . . . . . . . : fec0:0:0:ffff::1%1 fec0:0:0:ffff::2%1 fec0:0:0:ffff::3%1 TCPIP 上的 NetBIOS . . . . . . . : 已启用 //同上 以太网适配器 以太网 3: 媒体状态 . . . . . . . . . . . . : 媒体已断开连接 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : Netease UU TAP-Win32 Adapter V9.21 物理地址. . . . . . . . . . . . . : 00-FF-16-8A-10-EC DHCP 已启用 . . . . . . . . . . . : 是 自动配置已启用. . . . . . . . . . : 是 //盗版的网易uu安装的虚拟网卡 无线局域网适配器 WLAN 2: 连接特定的 DNS 后缀 . . . . . . . : www.tendawifi.com 描述. . . . . . . . . . . . . . . : Intel(R) Wireless-AC 9462 物理地址. . . . . . . . . . . . . : 18-26-49-9C-80-60 DHCP 已启用 . . . . . . . . . . . : 是 自动配置已启用. . . . . . . . . . : 是 本地链接 IPv6 地址. . . . . . . . : fe80::c044:70d1:728f:8ee1%3(首选) IPv4 地址 . . . . . . . . . . . . : 192.168.0.104(首选) 子网掩码 . . . . . . . . . . . . : 255.255.255.0 获得租约的时间 . . . . . . . . . : 2021年7月29日 16:03:48 租约过期的时间 . . . . . . . . . : 2021年7月30日 16:03:57 默认网关. . . . . . . . . . . . . : 192.168.0.1 DHCP 服务器 . . . . . . . . . . . : 192.168.0.1 DHCPv6 IAID . . . . . . . . . . . : 51914313 DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-28-55-7E-90-00-E0-4C-88-B1-87 DNS 服务器 . . . . . . . . . . . : 192.168.0.1 TCPIP 上的 NetBIOS . . . . . . . : 已启用 // 能看到 是腾达路由器,然后本机在局域网的的IP地址,子网掩码,ip租期,默认网关,DNS服务器 注:默认网关地址就是路由器后台地址。能用于后续渗透 二、查询用户列表 net user 查询所有用户

查到有四个用户账户 administrator 管理员账户 DefaultAccount 升级安装Win10系统后,或者开机出现过电脑卡死现象,系统中会出现defaultaccount账户,作用应该是微软为了防止开机自检阶段出现问题准备的。 详情看帖子http://www.winwin7.com/JC/9402.html Guest 游客账户 WDAGUtilityAccount --Windows defender 的运行账户。 因为defender需要很多特殊权限,所以就安排了这个账户。 net localgroup administrators查看本机管理员组,显示所有的管理员帐号

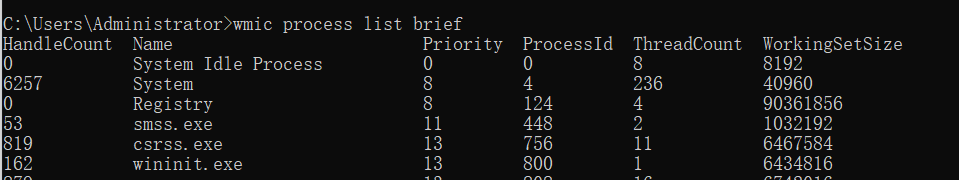

这个命令在win10 中没有的,是在Windows server 中存在,用于查看当前在线的用户。在内网渗透中,拿到服务器账户后,需要看看管理员是否上线检查。所以这个命令还是挺重要的。 三、查询进程 tasklist /v在内网中用于 查看本机是否有杀毒软件,或者邮件服务,vpn等进程,用于后续渗透。

最后一栏也能看到启动此进程的用户,这里图没有截全,全都是暂缺,还有管理员进程的。 此外,还有个命令也能实现。 wmic process list brief

目前了解比较少,就不展开。后续有机会补上。 四、查询操作系统及安装版本信息 systeminfo查询系统信息

查询软件及版本 wmic product get name,version用来搜索这些软件的漏洞,进行渗透

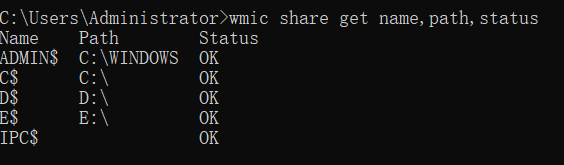

五、查询端口列表 netstat -ano 这个命令有很多选项,可以多了解的,但是 ano 就足够了。具体详情参考这篇文章 https://blog.csdn.net/liuchaoxuan/article/details/7989270 可以通过端口,综合判断 此主机在内网中的角色,如代理服务器 六、查询本机共享 net share不带参数的 net share 显示本地计算机上所有共享资源的信息  wmic share get name,path,status

wmic share get name,path,status

对wmic不熟悉,就先硬背了。 七、查询防火墙https://www.cnblogs.com/zxg-blog/p/9835263.html Linux下的 https://blog.csdn.net/hxh129/article/details/8756139 Windows下的 关闭本机防火墙的(需要管理员权限),netsh advfirewall set allprofiles state off 查看防火墙日志 netsh firewall show config 这些模式有些不懂。先留着坑。后面补。 八、查询当前权限 whoami一般是三种情况 本地组管理员、本地组普通用户、域管理员

能判断 域用户 还是本地组用户。 获取SID

SID用于 获取访问令牌。 后面学到了 再来填坑。 查看指定用户信息net user 用户名

充实的一天。。。。。 学习交流qq2368079178 |

【本文地址】